已解决

最简单一个跳板机实现

来自网友在路上 146846提问 提问时间:2023-10-26 12:40:13阅读次数: 46

最佳答案 问答题库468位专家为你答疑解惑

一、背景

生产环境有很多服务器需要让开发人员登录上去做一些基本的操作,比如查看日志什么的,一般小厂对安全要求不是很高,就会直接把ROOT账号给到所有开发人员,但这样当员工离职后,需要去修改ROOT密码是一件很麻烦的事情,并且也没有办法确认当前谁在服务器上做了什么操作,这时我们就可以采用跳板机机制来管理服务器登录,现在一般有专业运维团队的厂应该是用类似JumpServer这种堡垒机,堡垒机功能要强大很多。

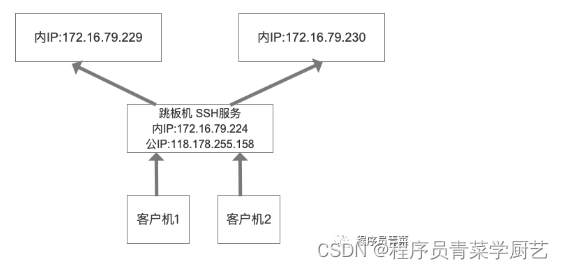

二、跳板机

客户机通过ssh登录到跳板机,然后在跳板机通过ssh登录对应的服务器。

三、账号与SSH免密登录设置

172.16.79.229/230/224三台机器都创建账号hao1、hao2

# adduser hao1

# adduser hao2跳板机172.16.79.224 设置hao1、hao2可免密登录172.16.79.229/230

# hao1生成密钥对

hao1$ssh-kengen

# 将公钥分发给对应服务器

hao1$ssh-copy-id -i id_rsa.pub hao1@172.16.79.229

hao1$ssh-copy-id -i id_rsa.pub hao1@172.16.79.230

# hao2免密码配置

hao2$ssh-keygen

hao2$ssh-copy-id -i id_rsa.pub hao2@172.16.79.229

hao2$ssh-copy-id -i id_rsa.pub hao2@172.16.79.230四、跳板机脚本

在/home/hao1和/home/hao2分别部署脚本jumpserver.sh

五、客户机登录

ssh hao1@118.178.255.158输入密码登录跳板机。

./jumpserver.sh,选择IP不用输入密码直接登录服务器。

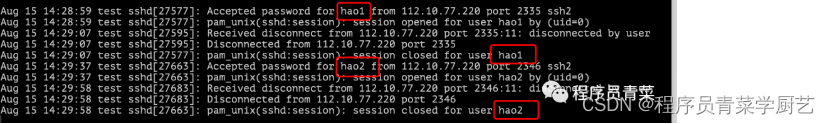

查看跳板机日志可以很清楚查到谁什么时候登录了生产环境服务器。

在安全组中限制生产环境服务器SSH只能通过内网访问,这样当有员工离职时在跳板机中将对应的账号禁用掉即可。

查看全文

99%的人还看了

相似问题

猜你感兴趣

版权申明

本文"最简单一个跳板机实现":http://eshow365.cn/6-25105-0.html 内容来自互联网,请自行判断内容的正确性。如有侵权请联系我们,立即删除!