已解决

中间件安全:Apache Tomcat 文件上传.(CVE-2017-12615)

来自网友在路上 189889提问 提问时间:2023-11-21 13:21:09阅读次数: 89

最佳答案 问答题库898位专家为你答疑解惑

中间件安全:Apache Tomcat 文件上传.

当存在漏洞的 Tomcat 运行在 Windows / Linux 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为ialse) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包合任意代码的 JSP 的 webshel 文件,JSP 文件中的恶意代码将能被服务器执行,导致服务器上的数据泄露或获取服务器权限。

目录:

中间件安全:Apache Tomcat 文件上传.

影响版本:Apache Tomcat 7.0.0-7.0.79

Apache Tomcat 文件上传:

靶场准备:Web安全:Vulfocus 靶场搭建.(漏洞集成平台)_vulfocus靶场搭建-CSDN博客

测试漏洞:

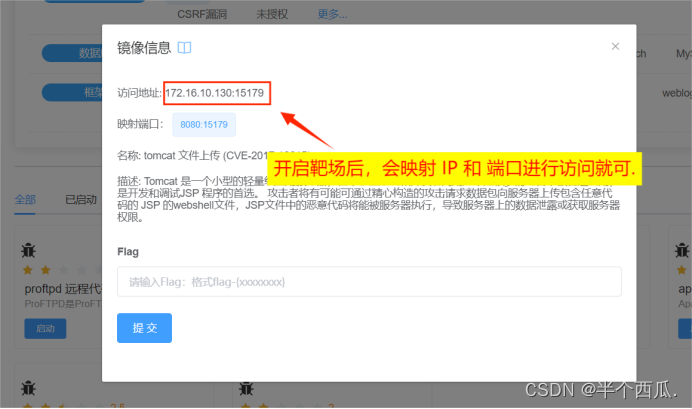

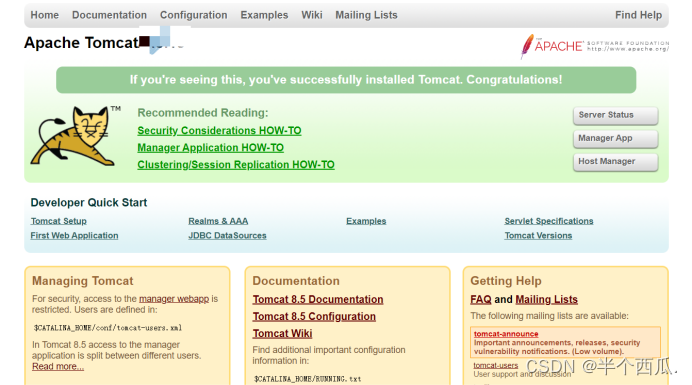

第一步:访问 IP 和 端口,进入靶场页面.

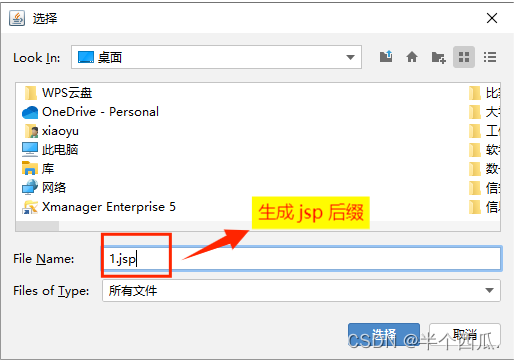

第二步:使用 生成后门(木马)工具(哥斯拉),生成一个木马文件.

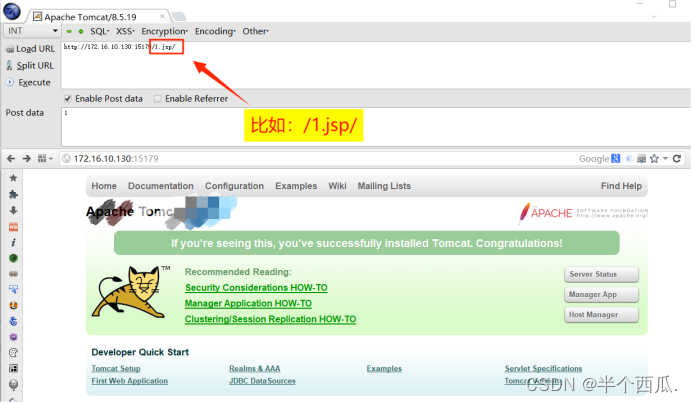

第三步:在 URL 中写入一个文件名(/xxx/),这个就是我们要写入到服务器中文件.(记得后缀是jsp和木马一样.)

第四步:使用 Burp 进行抓包,然后把请求类型改为 PUT,再把我们生成的木马中代码添加到下面进行写入.

第五步:进行 访问写入的木马文件.

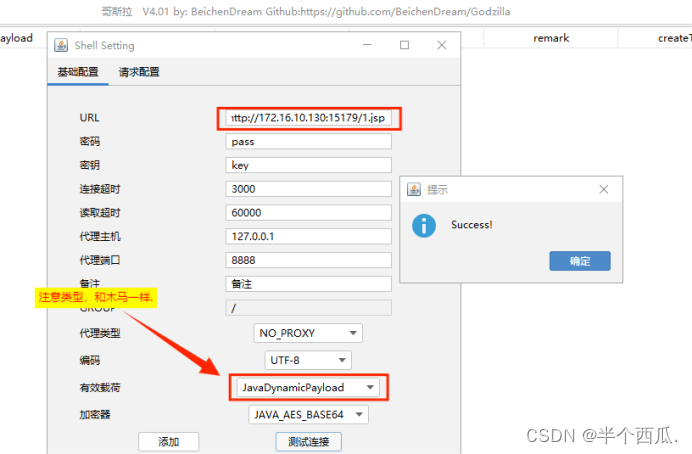

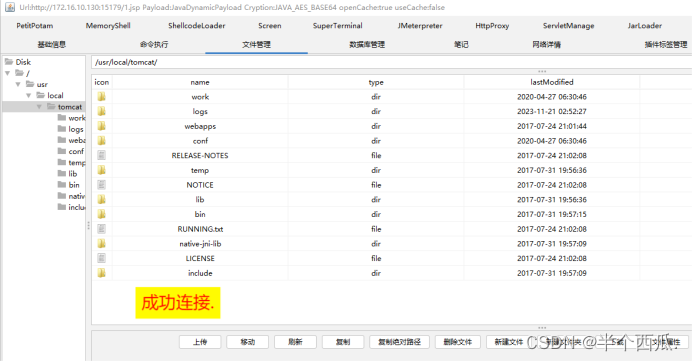

第六步:使用 连接工具(哥斯拉),进行连接.

影响版本:Apache Tomcat 7.0.0-7.0.79

Apache Tomcat 文件上传:

靶场准备:Web安全:Vulfocus 靶场搭建.(漏洞集成平台)_vulfocus靶场搭建-CSDN博客

测试漏洞:

第一步:访问 IP 和 端口,进入靶场页面.

第二步:使用 生成后门(木马)工具(哥斯拉),生成一个木马文件.

https://github.com/BeichenDream/Godzilla

第三步:在 URL 中写入一个文件名(/xxx/),这个就是我们要写入到服务器中文件.(记得后缀是jsp和木马一样.)

第四步:使用 Burp 进行抓包,然后把请求类型改为 PUT,再把我们生成的木马中代码添加到下面进行写入.

第五步:进行 访问写入的木马文件.

第六步:使用 连接工具(哥斯拉),进行连接.

学习链接:第59天:服务攻防-中间件安全_CVE复现_IIS_Apache_Tomcat_Nginx_哔哩哔哩_bilibili

查看全文

99%的人还看了

相似问题

- 春秋云境靶场CVE-2022-28512漏洞复现(sql手工注入)

- vulnhub靶场—matrix-breakout-2-morpheus靶机

- Vulnhub靶场之Funbox

- 云尘靶场 Medium_Socnet 内网为docker 无站代理 不存在gcc的提权方式 解决ldd过高无法执行exp 指定so文件

- sqli 靶场 Level23-Level30 wp

- pikache靶场通关——XXE

- 对xss-labs靶场的一次XSS攻击

- 【网络安全 --- 任意文件上传漏洞靶场闯关 6-15关】任意文件上传漏洞靶场闯关,让你更深入了解文件上传漏洞以及绕过方式方法,思路技巧

- CVE-2022-32991靶场复现

- 皮卡丘RCE靶场通关攻略

猜你感兴趣

版权申明

本文"中间件安全:Apache Tomcat 文件上传.(CVE-2017-12615)":http://eshow365.cn/6-41259-0.html 内容来自互联网,请自行判断内容的正确性。如有侵权请联系我们,立即删除!

- 上一篇: 汇编-指针

- 下一篇: 解密第三方登录-微信扫码登录 Java生成二维码