已解决

[安洵杯 2019]easy_web - RCE(关键字绕过)+md5强碰撞+逆向思维

来自网友在路上 173873提问 提问时间:2023-10-12 07:49:48阅读次数: 73

最佳答案 问答题库738位专家为你答疑解惑

[安洵杯 2019]easy_web

- 1 解题流程

- 1.1 阶段一

- 1.2 阶段二

- 2 思考总结

1 解题流程

1.1 阶段一

1、F12发现提示md5 is funny ~;还有img标签中,有伪协议和base64编码

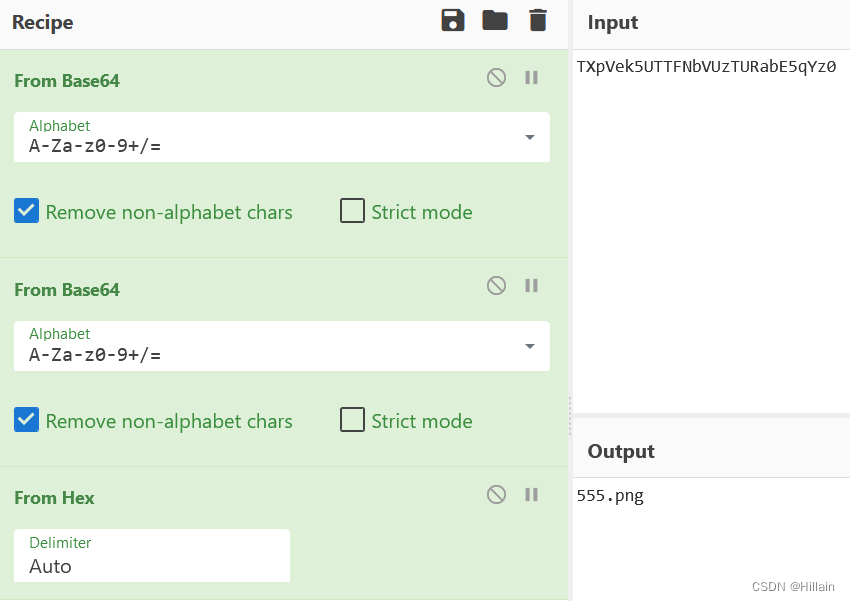

2、url地址是index.php?img=TXpVek5UTTFNbVUzTURabE5qYz0&cmd=

这就有意思了,这里的img明显是编码后的数据,我们进行解码后得到:

但是这里有个坑,也就是考我们的逆向思维,其实解密之后我们并不需要去访问555.png,而是解密得到555.png之后,心理瞬间舒畅了,因为我们知道从555.png -> TXpVek5UTTFNbVUzTURabE5qYz0,是经过了hex->base64->base64得到的。

那么我们是否也可以把想要访问的文件,通过

查看全文

99%的人还看了

相似问题

猜你感兴趣

版权申明

本文"[安洵杯 2019]easy_web - RCE(关键字绕过)+md5强碰撞+逆向思维":http://eshow365.cn/6-19127-0.html 内容来自互联网,请自行判断内容的正确性。如有侵权请联系我们,立即删除!